通信保護とアクセス制御では、IoT セキュリティのうち、通信の暗号化、閉域接続、通信先制御、必要時のリモートアクセス制御を整理します。SORACOM Air の閉域網、プライベート Internet Protocol (IP) アドレス、SORACOM Napter なども踏まえて、通信経路と公開範囲をどう設計するかを確認したいときに参照してください。

このページが役立つケース

- デバイスからクラウドやお客様システムへの通信を、暗号化または閉域接続で保護したい。

- IoT SIM を利用するデバイスの通信先を、必要な宛先だけに制限したい。

- 保守時だけデバイスへ接続し、常時公開しないリモートアクセス構成を選びたい。

- SORACOM Beam / Funnel / Funk、SORACOM Canal / Door / Direct、SORACOM Napter の使い分けを整理したい。

全体像

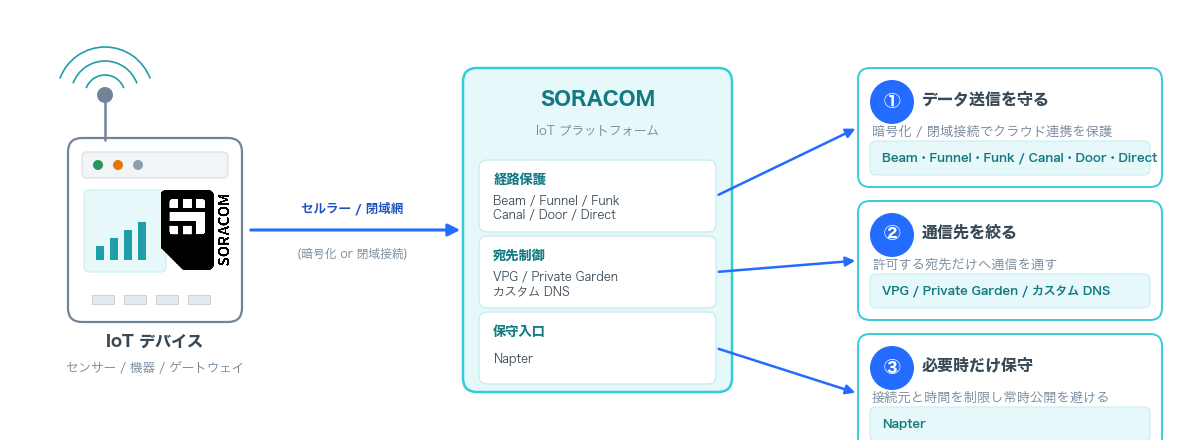

通信保護とアクセス制御は、通信経路を守ること、通信先を絞ること、保守用の入口を必要なときだけ開くことに分けて考えると整理しやすくなります。

最初に決めること

| 観点 | 確認すること | 関連する構成 |

|---|---|---|

| データ送信をどう守るか | 暗号化で守るのか、閉域接続で守るのかを決める。 | SORACOM Beam / Funnel / Funk、SORACOM Canal / Door / Direct |

| 通信先をどこまで絞るか | SORACOM サービスだけを使うのか、Internet Protocol (IP) アドレスやドメイン単位で制限するのかを決める。 | Private Garden、VPG、カスタム DNS、Amazon Web Services (AWS) Network Firewall |

| 保守アクセスをどう開くか | 常設アクセスが必要か、必要時だけのアクセスでよいかを決める。 | SORACOM Napter、Transport Layer Security (TLS)、接続元 Internet Protocol (IP) アドレス制限 |

次に読むページ

確認したい内容に近いページを選んでください。

データ送信を暗号化または閉域接続で保護する

IoT セキュリティとして、データ送信を暗号化または閉域接続で保護するときの構成を整理する。

通信先を制限して IoT 通信を制御する

IoT セキュリティとして、通信先を制限して IoT 通信を制御するときの構成を整理する。

必要なときだけ安全にリモート保守する

IoT セキュリティとして、必要なときだけ安全にリモート保守するときの構成を整理する。