IoT セキュリティとして保守アクセスを考えるときは、常時公開する構成ではなく、必要なときだけ安全に接続する構成を選べるかを先に確認します。このページでは、SORACOM Napter を使った必要時アクセスと、平文 Hypertext Transfer Protocol (HTTP) / Transmission Control Protocol (TCP) を含むアクセスの保護方法を整理します。

このページが役立つケース

- IoT SIM 利用デバイスへ、必要なときだけリモートアクセスしたい。

- デバイスはプライベート Internet Protocol (IP) アドレスのまま運用したい。

- 接続元の Internet Protocol (IP) アドレス範囲や接続可能時間を制限したい。

- 平文 Hypertext Transfer Protocol (HTTP) / Transmission Control Protocol (TCP) のまま動いている既存機器を、できるだけ改修せずに扱いたい。

SORACOM Napter を使う理由

SORACOM Napter を使うと、IoT SIM を利用するデバイスへ 必要なときだけ リモートアクセスできます。常設経路を用意せず、デバイスはプライベート Internet Protocol (IP) アドレスのまま扱えます。

整理するポイントは次のとおりです。

- 接続元の Internet Protocol (IP) アドレス範囲を制限できる。

- 接続可能時間を制限できる。

- デバイスをインターネットへ常時公開しない。

平文の Hypertext Transfer Protocol (HTTP) / Transmission Control Protocol (TCP) をどう守るか

デバイスが平文の Hypertext Transfer Protocol (HTTP) や Transmission Control Protocol (TCP) で待ち受けている場合でも、アクセス元から SORACOM Napter までのインターネット区間を Transport Layer Security (TLS) で暗号化する 構成を取れます。

Transport Layer Security (TLS) は SORACOM Napter で終端され、その先はデバイスが待ち受けているプロトコルで転送されます。

- Web アプリケーションであれば、IoT デバイスで動作する Web アプリケーションにアクセスする (TLS 接続) を利用する。

- Transmission Control Protocol (TCP) サーバーであれば、IoT デバイスで動作する TCP サーバーにアクセスする (TLS 接続) を利用する。

Transport Layer Security (TLS) 非対応の Transmission Control Protocol (TCP) クライアントをそのまま使う

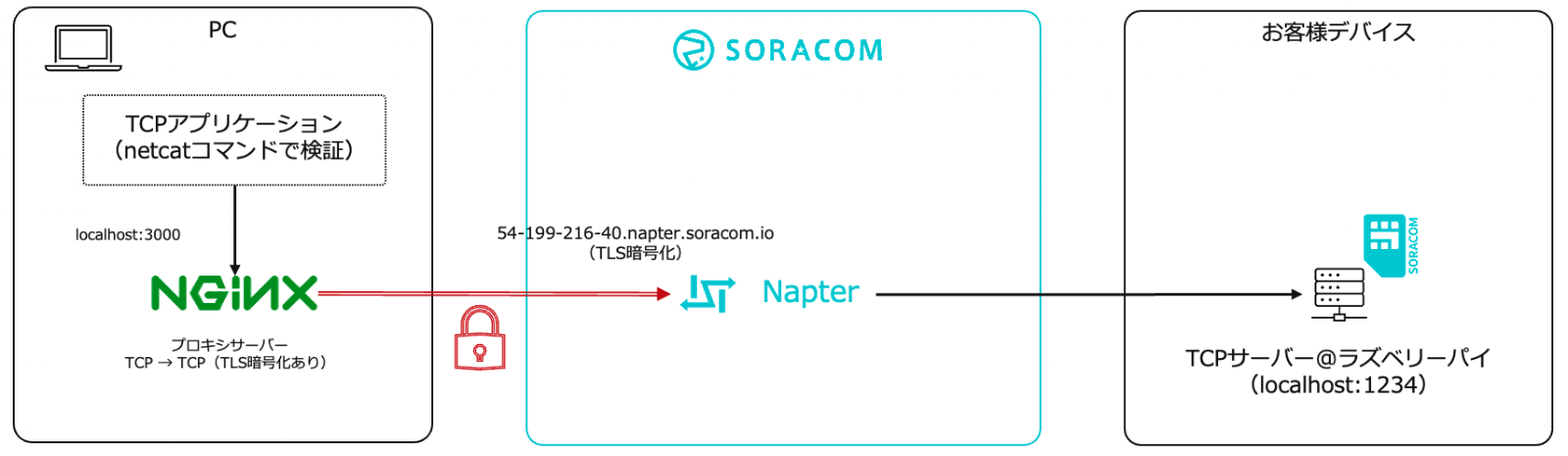

クライアント端末側に nginx を置き、ローカルでは平文 Transmission Control Protocol (TCP) のまま、nginx から SORACOM Napter までを Transport Layer Security (TLS) 化する構成も取れます。これにより、送信元のアプリケーションとデバイス側の Transmission Control Protocol (TCP) サーバーを改修せずに、インターネット区間だけを保護できます。

この構成で確認する点は次の 3 つです。

- nginx は

stream機能でローカルの Transmission Control Protocol (TCP) を受け、proxy_ssl onで SORACOM Napter へ Transport Layer Security (TLS) で転送する。 - SORACOM Napter 側では Transport Layer Security (TLS) 暗号化を有効にし、払い出された接続先情報を nginx 設定に反映する。

- Transport Layer Security (TLS) は SORACOM Napter で終端されるため、デバイス側は既存の平文 Transmission Control Protocol (TCP) サーバーのままでよい。

常設アクセスが必要な場合は別途比較する

常設アクセスは別の比較軸で考える

一時的な保守アクセスには SORACOM Napter が向きます。常設のプライベートアクセスが必要な場合は、SORACOM Gate や リモートアクセス構成 もあわせて確認してください。

判断ポイント

- 保守アクセスが常設でなくてよいなら、まず SORACOM Napter を検討する。

- 平文 Hypertext Transfer Protocol (HTTP) / Transmission Control Protocol (TCP) を使っている場合でも、インターネット区間だけを Transport Layer Security (TLS) で保護できる。

- 既存の Transmission Control Protocol (TCP) クライアントを改修しにくい場合は、nginx を中継にして整理する。

関連する SORACOM ドキュメント

- 一時的なリモートアクセス: SORACOM Napter

- 平文 Hypertext Transfer Protocol (HTTP) の Transport Layer Security (TLS) 化: IoT デバイスで動作する Web アプリケーションにアクセスする (TLS 接続)

- 平文 Transmission Control Protocol (TCP) の Transport Layer Security (TLS) 化: IoT デバイスで動作する TCP サーバーにアクセスする (TLS 接続)

- リモートアクセス構成の比較: リモートアクセス構成

元記事・元資料

このページは、以下の記事・資料をもとにしています。

正確な内容や最新の情報を確認するときは、元の記事・資料もあわせて参照してください。

- SORACOM 公式ブログ: 暗号化非対応のTCPクライアントでもNapterまでの通信を暗号化する方法

- SORACOM 公式ブログ: なぜ SORACOM は安全? IoT セキュリティの 4 つの強みと 2 つの事例