IoT セキュリティでは、通信を暗号化するだけでなく、どこへ通信できるか を絞ることも重要です。通信先制御は 1 つの構成だけで考えるのではなく、SORACOM のサービスだけを許可したいのか、特定の Internet Protocol (IP) アドレスだけを許可したいのか、ドメイン単位で制御したいのかで、選ぶ方法が変わります。このページでは、SORACOM の公開情報をもとに、通信先制御の方法を整理し、その具体例として VPG Type-F2 と Amazon Web Services (AWS) Network Firewall の構成も解説します。

このページが役立つケース

- デバイスの通信先を特定の宛先だけに絞りたい。

- SORACOM のサービスだけを使い、インターネットへの直接アクセスを止めたい。

- Hypertext Transfer Protocol (HTTP) / Hypertext Transfer Protocol Secure (HTTPS) の特定ドメインだけを許可したい。

- 閉域接続したお客様システムだけへ通信させたい。

- 送信先制御を、デバイスごとではなくネットワーク側でまとめて管理したい。

- 名前解決先の切り替えや Domain Name System (DNS) レベルの制御を、SIM グループ側でまとめて管理したい。

まずは通信先制御の方法を分けて考える

通信先制御は、まず「何だけを許可したいか」で分けて考えると整理しやすくなります。

| やりたいこと | 向いている方法 | 整理のポイント |

|---|---|---|

| SORACOM のサービスだけを使いたい | Private Garden | インターネットへの直接アクセスを止めつつ、SORACOM Napter や SORACOM Beam / Funnel / Funk、SORACOM Harvest Data / Files を使いたい場合に向いています。 |

| 特定の Internet Protocol (IP) アドレス範囲だけに絞りたい | アウトバウンドルーティングフィルター | VPG 側で許可 / 拒否を管理できます。 |

| 閉域接続したお客様システムだけへ通信させたい | VPG のインターネットゲートウェイを使い分ける | インターネットへの直接アクセスが不要なら、VPG 作成時のインターネットゲートウェイ設定を先に決めます。 |

| 名前解決レベルで通信先を切り替えたい、Domain Name System (DNS) レベルで制御したい | カスタム DNS | SIM グループ単位で管理できます。 |

| Hypertext Transfer Protocol (HTTP) / Hypertext Transfer Protocol Secure (HTTPS) の特定ドメインだけを許可したい | VPG Type-F2 と Amazon Web Services (AWS) Network Firewall | お客様ネットワーク側のファイアウォールで、ドメイン単位の許可ルールを作ります。 |

VPG の 2 つの制御機能を先に理解する

VPG を使う場合は、アウトバウンドルーティングフィルター と インターネットゲートウェイ の違いを先に整理しておくと、構成を選びやすくなります。

| 項目 | アウトバウンドルーティングフィルター | インターネットゲートウェイ |

|---|---|---|

| 何を制御するか | 特定の Internet Protocol (IP) アドレス範囲ごとの許可 / 拒否 | インターネットへの直接アクセス全体の有効 / 無効 |

| 変更できるタイミング | VPG 作成後でも変更できる | VPG 作成時に決める。作成後は変更できない |

| インターネット通信 | インターネットへのルートをブロック して拒否できる | OFF にすると直接アクセスできない |

| SORACOM Air for セルラーの共通サービス | 利用できる | 利用できる |

| SORACOM Beam / Funnel / Funk | インターネットへのルートをブロック しても、インターネット上の転送先へ送れる | インターネット上の転送先へは送れない。SORACOM Beam を使って、閉域接続したお客様システムへ転送する構成は検討できる |

| 閉域接続したお客様システム | Internet Protocol (IP) アドレス範囲で制限できる | インターネットゲートウェイを OFF にしても通信できる |

インターネット通信を止めても、例外的に通る通信を先に洗い出す

インターネットへのルートをブロック しても、SORACOM Air for セルラーの共通サービス向けの通信は許可され、Domain Name System (DNS) サーバーや Network Time Protocol (NTP) サーバーなどが利用できます。また、SORACOM Canal / Direct / Door、SORACOM Gate Device to Device (D2D)、SORACOM Gate Cloud to Device (C2D) を使う場合は、それぞれ必要な Internet Protocol (IP) アドレス範囲を許可する必要があります。

アウトバウンドルーティングフィルターで Internet Protocol (IP) アドレス単位に絞る

特定の Internet Protocol (IP) アドレス範囲だけへ通信させたい場合は、アウトバウンドルーティングフィルターを利用します。もっとも基本的な考え方は、まず 0.0.0.0/0 を拒否し、そのうえで必要な宛先だけを許可する方法です。

設定時に整理する点は次のとおりです。

- 複数のルールが同時に一致する場合は、より具体的な Internet Protocol (IP) アドレスレンジが優先される。

- たとえば

0.0.0.0/0を拒否しつつ203.0.113.50/32を許可すると、その宛先だけ通信できる。 - SORACOM Gate Device to Device (D2D) だけを通したい場合は、デバイスサブネット Internet Protocol (IP) アドレスレンジの既定値

10.128.0.0/9を許可する。 - 設定を保存したあとは、対象の IoT SIM や バーチャル SIM / Subscriber のセッション再確立が必要になる。

Private Garden とカスタム Domain Name System (DNS) の位置づけ

SORACOM のサービスだけ使いたい場合

Private Garden は、ソラコムが用意した共有の VPG を使って、デバイスからインターネットへの直接アクセスを制限する方法です。SORACOM Napter や SORACOM Beam / Funnel / Funk、SORACOM Harvest Data / Files を使いたい場合は、もっとも整理しやすい入口です。

名前解決レベルで制御したい場合

カスタム DNS は、SIM グループ単位で Domain Name System (DNS) サーバーを指定し、名前解決の行き先をまとめて変えたい場合に向いています。接続先の切り替えや、Domain Name System (DNS) レベルでの制御をネットワーク側に寄せたい場合に使います。

ただし、SORACOM Beam / Funnel / Funk が転送先として指定したドメインを名前解決するときは、カスタム DNS の設定は参照されません。Beam / Funnel / Funk の転送先制御まで含めて考える場合は、この制約を踏まえて方式を選びます。

Hypertext Transfer Protocol (HTTP) / Hypertext Transfer Protocol Secure (HTTPS) の特定ドメインだけを許可する具体例

ここからは、ドメイン単位で Hypertext Transfer Protocol (HTTP) / Hypertext Transfer Protocol Secure (HTTPS) を制御したい場合の具体例として、VPG Type-F2 と Amazon Web Services (AWS) Network Firewall の構成を整理します。VPG Type-F2 は、お客様システムとの閉域網接続に加えて、特別な設定なしで Network Address Translation (NAT) なしの双方向 Internet Protocol (IP) 通信を扱いたい場合の選択肢です。

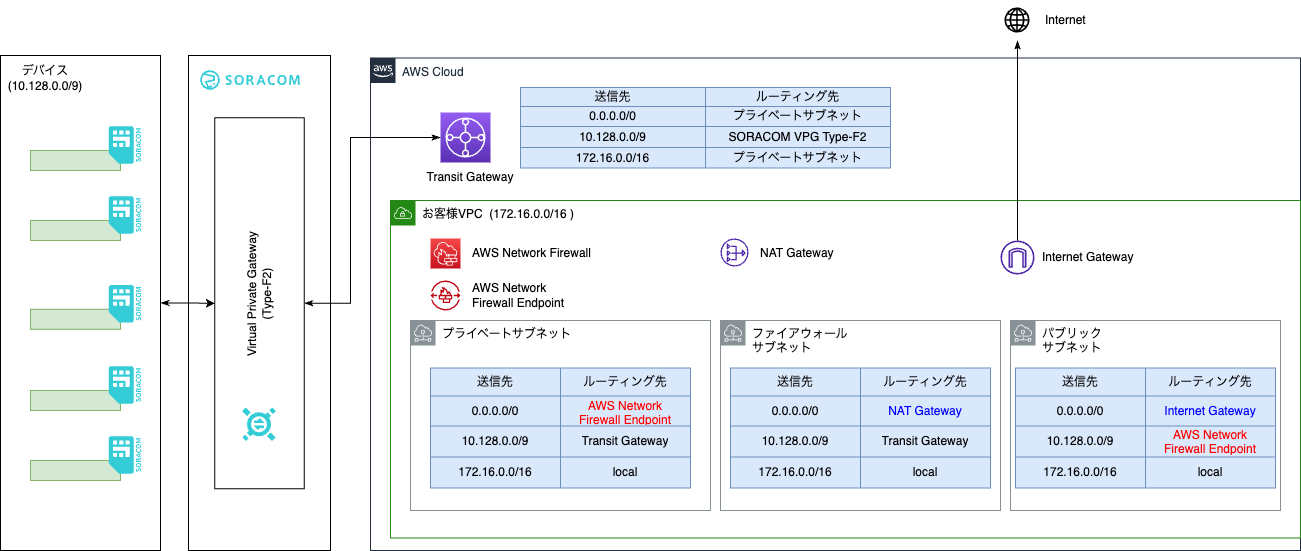

VPG Type-F2 と Amazon Web Services (AWS) Network Firewall の構成

この構成では、VPG Type-F2 のデフォルトルート 0.0.0.0/0 をお客様の Amazon Virtual Private Cloud (Amazon VPC) 側へルーティングし、その先で Amazon Web Services (AWS) Network Firewall で制御します。

構成のポイントは次のとおりです。

- VPG Type-F2 で、デバイスからの通信をお客様の Amazon VPC 側へルーティングする。

- Amazon VPC 側では、プライベートサブネット、ファイアウォールサブネット、パブリックサブネットを分けて構成する。

- デバイス側の送信元 Internet Protocol (IP) アドレスは Amazon VPC の範囲ではないため、インターネットへ出るときに Network Address Translation (NAT) Gateway を使う。

- Amazon Web Services (AWS) Network Firewall では、ステートフルドメインリストルールグループを使って、許可するドメインだけを通す。

戻り通信まで含めて設計する

通信先制御では、行きの通信だけを見ても不十分です。行きと戻りの両方のパケットが、同じ制御経路を通るように設計する必要があります。

戻り通信も必ずファイアウォール経由にする

行きだけを Amazon Web Services (AWS) Network Firewall に通しても、戻りの通信が別経路になると、意図した制御になりません。戻りの 10.128.0.0/9 宛通信も含めて、対称なルーティングになるように構成してください。

通信先制御で確認すること

- SORACOM のサービスだけで足りるのか、特定の Internet Protocol (IP) アドレスだけ許可したいのか、ドメイン単位まで必要なのかを先に分ける。

- インターネットへの直接アクセスを残すのか、VPG 作成時に止めるのかを先に決める。

インターネットへのルートをブロックしても利用できる SORACOM Air for セルラーの共通サービスや、閉域接続先の Internet Protocol (IP) アドレスレンジを洗い出す。- Domain Name System (DNS) レベルの制御で足りるのか、Amazon Web Services (AWS) Network Firewall のようなドメイン単位のファイアウォールまで必要なのかを決める。

- VPG Type-F2 のルートをどこへ向けるかを決め、Amazon Virtual Private Cloud (Amazon VPC) 側で往復経路を先に設計する。

- Network Address Translation (NAT) Gateway が必要になる理由を理解したうえで構成する。

関連する SORACOM ドキュメント

- VPG の特徴: Virtual Private Gateway (VPG) の特徴

- VPG の選定: Virtual Private Gateway (VPG) のタイプ

- VPG の作成: Virtual Private Gateway (VPG) を作成する

- ルート設計: VPG ルーティングテーブルを利用する

- Internet Protocol (IP) アドレス単位の制御: アウトバウンドルーティングフィルターを設定する

- SORACOM Air for セルラーで利用できる接続先一覧: SORACOM Air for セルラーからアクセスできるエンドポイント / エントリポイント一覧

- Domain Name System (DNS) レベルの制御: IoT SIM のカスタム DNS を設定する

- SORACOM のサービスだけを使う: Private Garden 機能を使用する

元記事・元資料

このページは、以下の記事・資料をもとにしています。

正確な内容や最新の情報を確認するときは、元の記事・資料もあわせて参照してください。

- SORACOM 公式ブログ: Virtual Private Gateway Type-F2とAWS Network Firewallでファイアウォール機能を作る

- SORACOM 公式ブログ: セキュリティを高める、SORACOM IoT SIMの通信先フィルタリングパターンのご紹介

- SORACOM 公式ブログ: 〖新機能〗VPG アウトバウンドルーティングフィルター!